OpenClaw skills veiligheid is in 2026 uitgegroeid tot een van de meest onderschatte risico's bij het gebruik van lokale AI-agenten. Simpel gezegd: een skill met kwaadaardige code heeft toegang tot alles op je systeem. In dit artikel behandel ik de zeven meest kritieke beveiligingslessen, inclusief concrete actiepunten die specifiek voor de Nederlandse markt en AVG-compliance relevant zijn.

OpenClaw skills veiligheid overzicht voor de Nederlandse markt

Wat zijn de veiligheidsrisico's van OpenClaw skills — en waarom zijn ze zo serieus?

OpenClaw is een local-first AI-agent met meer dan 220.000 GitHub-stars (februari 2026). Het draait volledig op jouw eigen apparaat — data vertrekt nooit naar externe servers — wat het platform bij uitstek interessant maakt voor bedrijven die te maken hebben met de AVG. Maar die lokale uitvoering heeft ook een keerzijde: skills draaien direct op jouw machine, met diepe systeemtoegang.

Skills zijn modulaire uitbreidingen — vergelijkbaar met apps op je telefoon — die je agent nieuwe taken leren. Maar anders dan apps in de App Store of Google Play, heeft ClawHub geen verplichte veiligheidsreview voor ingediende skills. In februari 2026 ontdekte het Slow Mist security-team maar liefst 341 kwaadaardige skills op ClawHub, gericht op het stelen van API-sleutels, browsergegevens en SSH-credentials.

Wat OpenClaw onderscheidt van andere tools is precies wat het ook kwetsbaar maakt: de diepe integratie met je systeem, je e-mailclient, je cloudopslag en je communicatieplatformen. Dat maakt een gecompromitteerde skill bijzonder gevaarlijk — zeker voor Nederlandse MKB-bedrijven die met persoonsgegevens werken.

ClawHub: gemak versus veiligheidsrisico's bij OpenClaw skill-installatie

ClawHub is de officiële skill-registry van OpenClaw. Je installeert elke skill met één regel in je terminal — snel en laagdrempelig:

Dat gemak heeft een prijs. ClawHub heeft tot nu toe geen automatische veiligheidsreview voor ingediende skills, en het aantal beschikbare skills groeit explosief — naar meer dan 13.000 skills (DataCamp, 2026). Kwaadwillenden misbruiken dit door nep-skills te publiceren met namen die sterk lijken op populaire geverifieerde versies. In februari 2026 waren 341 van deze kwaadaardige skills actief op het platform voordat ze werden verwijderd. Meer hierover in de veiligheidssectie.

De 7 meest kritieke beveiligingsregels voor OpenClaw skills (2026)

De onderstaande regels zijn gebaseerd op bevindingen van het Slow Mist security-team, aanbevelingen van de Nederlandse Autoriteit Persoonsgegevens (AP) en mijn eigen praktijkervaring bij het beveiligen van OpenClaw-omgevingen voor Nederlandse MKB-klanten in de Randstad.

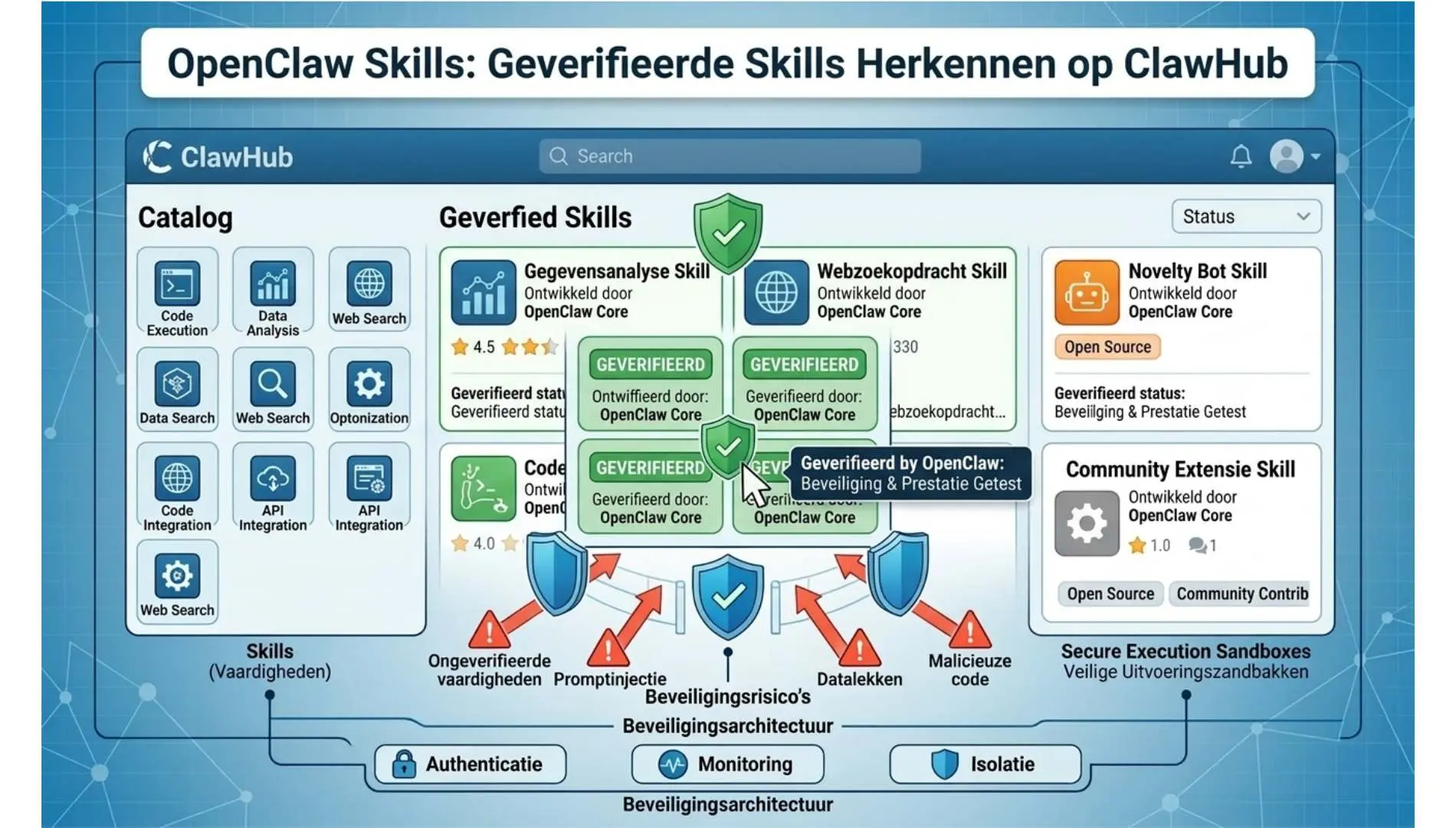

Installeer alleen geverifieerde ClawHub-skills

Meest kritiek Basisbeveiliging Altijd toepassenDe eerste en belangrijkste regel voor OpenClaw skills veiligheid: installeer nooit een skill zonder het verificatiebadge op ClawHub te controleren. Geverifieerde skills zijn beoordeeld door het ClawHub-team op bekende veiligheidsrisico's. Niet-geverifieerde skills kunnen door iedereen worden gepubliceerd, zonder enige controle.

Specifiek voor de Nederlandse markt: bedrijven die persoonsgegevens verwerken, zijn onder de AVG verplicht om passende technische maatregelen te nemen. Het installeren van een kwaadaardige skill op een systeem met klantdata kan leiden tot een meldplicht bij de Autoriteit Persoonsgegevens en aanzienlijke boetes.

Gebruik een geïsoleerde VPS of sandbox-omgeving

Infrastructuur Zakelijk gebruikDe meest gemaakte fout die ik zie bij klanten: OpenClaw installeren op dezelfde machine als hun e-mailclient, CRM en bedrijfsbestanden. Een gecompromitteerde skill heeft dan direct toegang tot alles. Gebruik altijd een aparte VPS of Docker-container voor zakelijk gebruik van OpenClaw.

Een geïsoleerde omgeving beperkt de blast radius bij een beveiligingsincident drastisch. Zelfs als een kwaadaardige skill wordt geïnstalleerd, heeft die dan alleen toegang tot de sandbox — niet tot je volledige bedrijfsinfrastructuur.

Controleer de broncode vóór installatie

Code-review Technisch

OpenClaw skills zijn open-source — je kunt de broncode altijd inzien via de bijbehorende GitHub-repository. Voor skills van onbekende of niet-geverifieerde uitgevers is dit geen optie maar een verplichting. Let specifiek op: netwerkverzoeken naar externe servers, toegang tot omgevingsvariabelen (.env), en bestands-lees/schrijfoperaties buiten de skill-directory.

Uit analyse van de 341 kwaadaardige skills (Slow Mist, februari 2026) bleek dat de meeste malware verborgen zat in schijnbaar onschuldige helper-functies — niet in de hoofdlogica van de skill. Een snelle grep op process.env, fetch( en fs.readFile kan al veel verdachte patronen onthullen.

ClawHub: geverifieerde skills herkennen voor veilige installatie

Sla API-sleutels veilig op in je .env-bestand

Credential-beheer AVG-relevant

API-sleutels zijn het meest gestolen type data bij kwaadaardige OpenClaw skills. De reden: veel gebruikers plakken hun sleutels hardcoded in configuratiebestanden of delen deze onbewust via publieke GitHub-repositories. Gebruik altijd een lokaal .env-bestand dat nooit wordt gecommit naar versiebeheer.

Voeg .env standaard toe aan je .gitignore en roteer API-sleutels regelmatig — zeker na het installeren van een nieuwe skill. Gebruik bij voorkeur sleutels met beperkte rechten (least-privilege principe), zodat een gestolen sleutel minimale schade kan aanrichten.

Let op typosquatting bij skill-namen

Social engineering Bewustwording

Typosquatting is een van de meest gebruikte technieken bij kwaadaardige OpenClaw skills: aanvallers publiceren skills met namen die sterk lijken op populaire geverifieerde versies. Denk aan goog in plaats van gog, of ttavily-search in plaats van tavily-search. Eén typfout bij het installatiecommando en je draait malware.

Controleer altijd de exacte skill-naam op de officiële ClawHub-pagina voordat je het installatiecommando uitvoert. Sla veelgebruikte commando's op in een intern document of script, zodat je niet steeds handmatig typt — en dus geen typefouten maakt.

Verwerk geen bijzondere persoonsgegevens zonder verwerkersovereenkomst

AVG-compliance JuridischSkills zoals WhatsApp CLI en GOG geven je OpenClaw-agent toegang tot communicatie en documenten die persoonsgegevens kunnen bevatten. Onder de AVG ben je verplicht om een verwerkersovereenkomst te sluiten met elke partij die namens jou persoonsgegevens verwerkt — inclusief de aanbieders van externe API's die door skills worden aangeroepen.

De Nederlandse Autoriteit Persoonsgegevens (AP) heeft in februari 2026 expliciet gewaarschuwd voor open-source AI-agenten die zonder toestemming persoonsgegevens verwerken. Bijzondere categorieën — gezondheidsdata, politieke opvattingen, biometrische gegevens — mogen onder geen enkel beding zonder expliciete toestemming worden verwerkt via OpenClaw skills.

Monitor en audit je geïnstalleerde skills regelmatig

Onderhoud ProactiefOpenClaw skills veiligheid is geen eenmalige actie maar een doorlopend proces. Skills die vandaag veilig zijn, kunnen morgen worden gecompromitteerd via een kwaadaardige update. Houd een register bij van alle geïnstalleerde skills, inclusief versienummer en installatie datum, en controleer regelmatig op beveiligingsupdates of terugtrekkingen door ClawHub.

Stel een maandelijkse audit in: verwijder skills die je niet meer gebruikt, update actieve skills naar de nieuwste versie en controleer de ClawHub-statuspage op bekende kwetsbaarheden. Minder geïnstalleerde skills betekent een kleiner aanvalsoppervlak.

Veiligheidsrisico per OpenClaw skill-categorie

Onderstaande tabel geeft een overzicht van de meest gebruikte skill-categorieën op de belangrijkste veiligheidscriteria voor Nederlandse gebruikers:

| Skill-categorie | Systeemtoegang | AVG-risico | Kans op typosquatting | Aanbevolen aanpak |

|---|---|---|---|---|

| Google Workspace (GOG) | Hoog (e-mail, agenda, docs) | ⚠️ Google-data | Middel | Alleen geverifieerd + verwerkersovereenkomst |

| Communicatie (WhatsApp CLI) | Hoog (berichten, contacten) | ⚠️ Persoonsgegevens | Laag | Sandbox + AVG-check verplicht |

| Zoeken (Tavily) | Laag (alleen web) | ✅ Minimaal | Hoog (dubbele letters) | Naam dubbel controleren |

| Samenvatten (Summarize) | Laag (lokale tekst) | ✅ Lokaal | Laag | Laagste risicoprofiel |

| Notities (Obsidian) | Middel (bestandssysteem) | ✅ Volledig lokaal | Laag | Controleer bestandspadtoegang |

| Kennisstructuur (Ontology) | Laag | ✅ Lokaal | Laag | Broncode reviewen aanbevolen |

| Automatisering (n8n) | Zeer hoog (externe API's) | ⚠️ Afhankelijk van koppeling | Middel | Alleen in geïsoleerde VPS-omgeving |

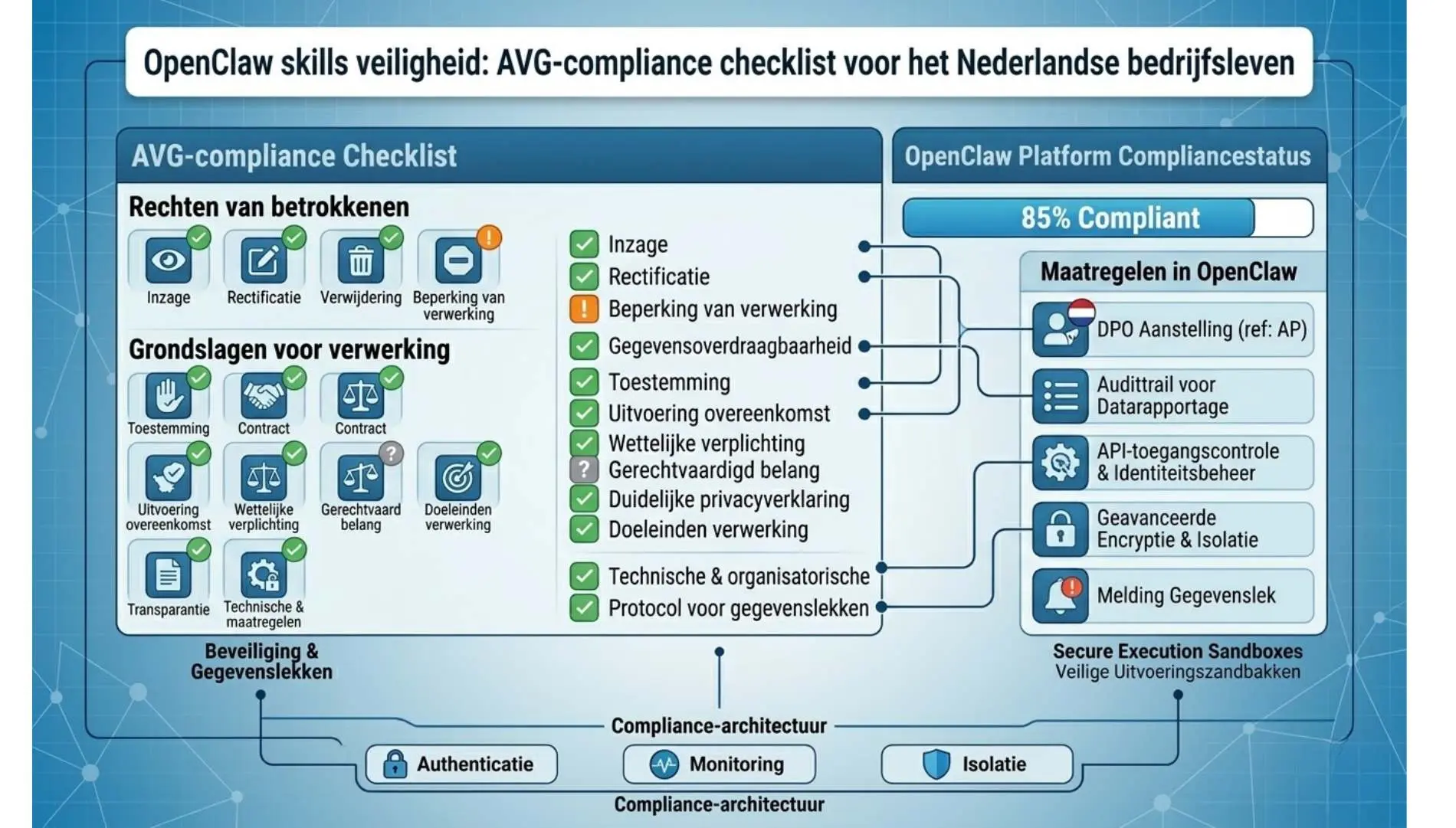

Veiligheid & AVG-compliance: wat elke Nederlandse gebruiker moet weten

OpenClaw skills veiligheid en AVG-compliance voor Nederlandse bedrijven

OpenClaw skills veiligheid en AVG-compliance zijn onlosmakelijk met elkaar verbonden voor Nederlandse organisaties. De Autoriteit Persoonsgegevens (AP) heeft OpenClaw in februari 2026 expliciet benoemd als potentieel risico voor open-source AI-agenten. Het Slow Mist security-team vond in dezelfde maand 341 kwaadaardige skills op ClawHub, ontworpen om API-sleutels, browsergegevens en SSH-credentials te stelen.

AVG-compliance checklist voor Nederlandse OpenClaw-gebruikers:

- Installeer alleen skills van geverifieerde ClawHub-bronnen of officiële GitHub-repositories

- Gebruik OpenClaw bij voorkeur op een geïsoleerde VPS of sandbox-omgeving (zie ook onze VPS-gids)

- Controleer de skill-broncode vóór installatie als je niet herkent wie de uitgever is

- Let op typosquatting: "clawhubb" of "clawhub.io" zijn geen officiële bronnen

- Verwerk bij gebruik van WhatsApp CLI of GOG geen bijzondere categorieën persoonsgegevens zonder verwerkersovereenkomst (vereist onder AVG artikel 28)

Hoe installeer je veilig je eerste OpenClaw skill? Stappenplan

In de praktijk is veilig installeren niet moeilijk — de uitdaging zit in consequent de juiste stappen volgen. Hieronder het complete beveiligde installatieproces:

- Controleer vereisten én je omgeving: Zorg dat Node.js (v18+) en OpenClaw actief zijn op een geïsoleerde omgeving — niet op je hoofdwerkstation. Zonder sandbox-omgeving sla je de meest kritieke veiligheidsmaatregel al over.

- Verifieer de skill op ClawHub: Bekijk de ClawHub-pagina van de skill. Controleer het verificatiebadge, de uitgever, het aantal downloads en de datum van de laatste update. Minder dan 3 maanden oud + onbekende uitgever = extra voorzichtigheid of afwijzen.

- Lees de broncode: Bekijk de GitHub-repository van de skill. Zoek op verdachte patronen:

process.env, externefetch()-calls naar onbekende servers, en bestandsoperaties buiten de skill-directory. Twijfel je? Installeer niet. - Voer het installatiecommando uit: Open je terminal en typ

npx clawhub@latest install [skill-naam]— letter voor letter, niet kopiëren van onbekende bronnen. Bevestig de installatieprompt pas nadat je de beschrijving hebt gelezen. - Configureer API-sleutels veilig: Sla credentials op in je lokale

.env-bestand, voeg.envtoe aan.gitignoreen gebruik sleutels met minimale rechten. Roteer sleutels na elke nieuwe skill-installatie als extra voorzorgsmaatregel.

Veelgestelde vragen over OpenClaw skills veiligheid

process.env. Bij twijfel: niet installeren, broncode lezen, dan beslissen.

📚 Meer lezen over OpenClaw

→ 7 Essentiële OpenClaw Skills die Je Nu Nodig Hebt → Beste VPS voor OpenClaw: geïsoleerd en AVG-compliant → OpenClaw installeren: stap-voor-stap handleiding → Alle AI-tools en handleidingenBronnen & referenties

- Slow Mist Security Team — Rapport kwaadaardige ClawHub skills (februari 2026)

- Autoriteit Persoonsgegevens — Richtlijnen open-source AI-agenten (februari 2026)

- DataCamp — State of AI Agents Report 2026

- OpenClaw GitHub — Officiële repository en beveiligingsdocumentatie

- AVG (GDPR) — Artikel 25 (Privacy by Design) en Artikel 28 (Verwerkersovereenkomst)